Isi kandungan:

- Pengarang Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Diubah suai terakhir 2025-01-22 17:34.

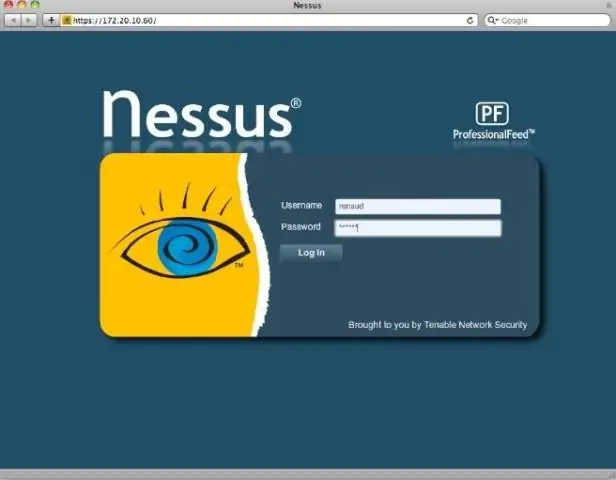

Nessus adalah keselamatan jauh mengimbas alat, yang imbasan komputer dan menimbulkan amaran jika ia menemui apa-apa kelemahan yang boleh digunakan oleh penggodam berniat jahat untuk mendapatkan akses kepada mana-mana komputer yang telah anda sambungkan ke rangkaian.

Begitu juga, orang bertanya, apakah kelemahan yang diimbas oleh Nessus?

Contoh kelemahan dan pendedahan yang boleh diimbas oleh Nessus termasuk:

- Kerentanan yang boleh membenarkan kawalan tanpa kebenaran atau akses kepada data sensitif pada sistem.

- Salah konfigurasi (cth. penyampai mel terbuka, patch hilang, dsb.).

Ketahui juga, apakah kelebihan menggunakan Nessus? Terdapat ketara kelebihan kepada Nessus berbanding banyak produk lain tetapi terdapat juga beberapa keburukan . Tangkapan data berprestasi tinggi dengan kesan pelaporan keputusan minimum pada rangkaian. Memaksa seni bina pelayan berpusat di mana semua imbasan berlaku dari pelayan tunggal. Kos pemilikan yang rendah.

Kemudian, bagaimanakah anda menjalankan imbasan kelemahan Nessus?

Cara: Jalankan Imbasan Kerentanan Pertama Anda dengan Nessus

- Langkah 1: Mencipta Imbasan. Setelah anda memasang dan melancarkan Nessus, anda sudah bersedia untuk mula mengimbas.

- Langkah 2: Pilih Templat Imbasan. Seterusnya, klik templat imbasan yang ingin anda gunakan.

- Langkah 3: Konfigurasikan Tetapan Imbasan.

- Langkah 4: Melihat Keputusan Anda.

- Langkah 5: Melaporkan Keputusan Anda.

Bagaimanakah pengimbas kerentanan berfungsi?

The pengimbas kelemahan menggunakan pangkalan data untuk membandingkan butiran tentang permukaan serangan sasaran. Pangkalan data merujuk kelemahan yang diketahui, pepijat pengekodan, anomali pembinaan paket, konfigurasi lalai dan laluan berpotensi ke data sensitif yang boleh dieksploitasi oleh penyerang.

Disyorkan:

Apakah yang dilakukan oleh carian frasa?

Carian Frasa ialah sejenis carian yang membenarkan pengguna mencari dokumen yang mengandungi ayat atau frasa yang tepat dan bukannya mengandungi set kata kunci dalam susunan rawak

Apakah yang dilakukan oleh apostrof dalam Matlab?

MATLAB menggunakan operator apostrof (') untuk melakukan transpos konjugat kompleks, dan operator titik-apostrof (. ') untuk transpos tanpa konjugasi. Untuk matriks yang mengandungi semua elemen nyata, kedua-dua operator mengembalikan hasil yang sama. menghasilkan hasil skalar yang sama

Apakah bahagian kod bar yang dibaca oleh pengimbas?

Pengimbas kod bar biasanya terdiri daripada tiga bahagian yang berbeza termasuk sistem pencahayaan, penderia dan penyahkod. Secara umum, pengimbas kod bar "mengimbas" unsur hitam dan putih kod bar dengan menerangi kod dengan lampu merah, yang kemudiannya ditukar kepada teks yang sepadan

Apakah maksud sistem pengimbas baharu input pengimbas?

Input pengimbas = Pengimbas baharu(System.in); Mencipta objek baharu jenis Pengimbas daripada input standard program (dalam kes ini mungkin konsol) dan int i = input. nextInt() menggunakan nextIntMethod objek itu, yang membolehkan anda memasukkan beberapa teks dan ia akan dihuraikan menjadi integer

Apakah yang dilakukan oleh tugas binaan yang ditambahkan oleh pemalam Java?

Pemalam ini menambah beberapa tugasan pada projek anda yang akan menyusun dan menguji unit kod Javasource anda, dan menggabungkannya ke dalam fail JAR. Pemalam Java adalah berasaskan konvensyen