- Pengarang Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Diubah suai terakhir 2025-01-22 17:34.

NCSC mentakrifkan a kejadian siber sebagai pelanggaran daripada sesuatu sistem keselamatan dasar untuk menjejaskan integriti atau ketersediaannya dan/atau capaian yang tidak dibenarkan atau percubaan capaian kepada sistem atau sistem; selaras dengan Akta Penyalahgunaan Komputer (1990).

Mengenai ini, apakah contoh kejadian siber?

Kemungkinan besar keselamatan siber ancaman perniagaan anda mungkin terdedah termasuk: siber penipuan - termasuk phishing, spear phishing, vishing dan whaling. serangan malware - termasuk virus, worm, trojan, spyware, rootkit, dll. serangan ransomware.

apakah rancangan tindak balas insiden keselamatan siber? Sambutan kejadian (IR) ialah metodologi berstruktur untuk mengendalikan keselamatan insiden, pelanggaran, dan siber ancaman. A yang jelas pelan tindak balas insiden membolehkan anda mengenal pasti, meminimumkan kerosakan dan mengurangkan kos a serangan siber , sambil mencari dan membetulkan punca untuk mencegah serangan masa hadapan.

Ketahui juga, apakah perbezaan antara peristiwa keselamatan siber dan insiden keselamatan siber?

Keselamatan Peristiwa lwn Keselamatan Kejadian . Sebuah keselamatan peristiwa adalah apa-apa yang berlaku yang berpotensi mempunyai implikasi keselamatan maklumat. Sebuah keselamatan kejadian adalah keselamatan peristiwa hasil itu dalam kerosakan seperti kehilangan data. Kejadian boleh juga termasuk peristiwa yang tidak melibatkan kerosakan tetapi merupakan risiko yang berdaya maju.

Apakah 4 jenis serangan siber?

Hari ini saya akan menerangkan 10 jenis serangan siber yang paling biasa:

- Denial-of-service (DoS) dan serangan denial-of-service (DDoS) yang diedarkan.

- Serangan Man-in-the-middle (MitM).

- Serangan pancingan data dan tombak.

- Serangan memandu.

- Serangan kata laluan.

- Serangan suntikan SQL.

- Serangan skrip silang tapak (XSS).

- Serangan mencuri dengar.

Disyorkan:

Apakah keselamatan siber RMF?

Rangka Kerja Pengurusan Risiko (RMF) ialah "rangka kerja keselamatan maklumat biasa" untuk kerajaan persekutuan dan kontraktornya. Matlamat RMF yang dinyatakan adalah: Untuk meningkatkan keselamatan maklumat. Untuk mengukuhkan proses pengurusan risiko. Untuk menggalakkan timbal balik antara agensi persekutuan

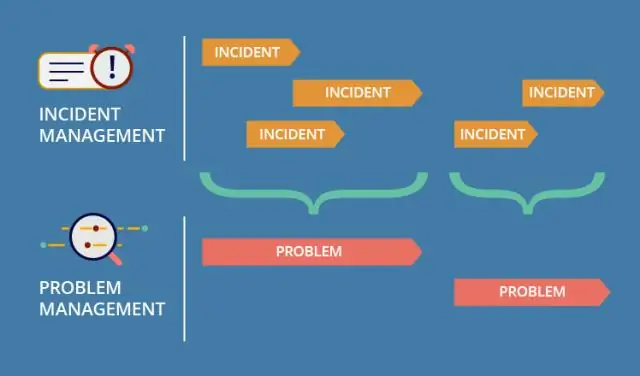

Apakah perbezaan antara pengurusan insiden dan pengurusan insiden utama?

Jadi MI adalah mengenai pengiktirafan bahawa Pengurusan Insiden dan Masalah biasa tidak akan mengurangkannya. Insiden Besar ialah pengisytiharan keadaan darurat. Insiden besar adalah di tengah-tengah antara insiden biasa dan bencana (di mana proses Pengurusan Kesinambungan Perkhidmatan IT bermula)

Apakah jenayah siber dan keselamatan siber?

Jenayah Siber & Keselamatan Siber.Iklan. Jenayah yang melibatkan dan menggunakan peranti komputer dan Internet, dikenali sebagai jenayah siber. Jenayah siber boleh dilakukan terhadap individu atau kumpulan; ia juga boleh dilakukan terhadap organisasi kerajaan dan swasta

Apakah yang dianggap sebagai insiden keselamatan?

Insiden keselamatan ialah peristiwa yang mungkin menunjukkan bahawa sistem atau data organisasi telah terjejas atau langkah yang diambil untuk melindunginya telah gagal. Dalam IT, peristiwa ialah apa sahaja yang mempunyai kepentingan untuk perkakasan atau perisian sistem dan insiden ialah peristiwa yang mengganggu operasi biasa

Apakah definisi terbaik bagi insiden keselamatan?

Insiden keselamatan ialah peristiwa yang mungkin menunjukkan bahawa sistem atau data organisasi telah terjejas atau langkah yang diambil untuk melindunginya telah gagal. Dalam IT, peristiwa ialah apa sahaja yang mempunyai kepentingan untuk perkakasan atau perisian sistem dan insiden ialah peristiwa yang mengganggu operasi biasa