- Pengarang Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Diubah suai terakhir 2025-01-22 17:34.

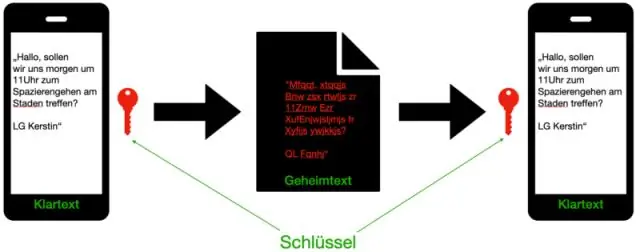

Apa jenis algoritma memerlukan penghantar dan penerima menukar kunci rahsia yang digunakan untuk memastikan kerahsiaan mesej ? Penjelasan: Simetri penggunaan algoritma sama kunci , a kunci rahsia , untuk menyulitkan dan menyahsulit data. ini kunci mesti diprakongsi sebelum komunikasi boleh berlaku.

Selain itu, apakah dua algoritma yang boleh menjadi sebahagian daripada dasar IPsec untuk menyediakan penyulitan dan pencincangan untuk melindungi trafik yang menarik?

The IPsec rangka kerja menggunakan pelbagai protokol dan algoritma kepada menyediakan kerahsiaan data, integriti data, pengesahan dan pertukaran kunci yang selamat. Dua algoritma itu boleh digunakan dalam dasar IPsec kepada melindungi trafik yang menarik ialah AES, iaitu sebuah penyulitan protokol, dan SHA, iaitu a algoritma pencincangan.

Tambahan pula, algoritma manakah yang boleh memastikan kerahsiaan data? Walaupun penyulitan klasik algoritma memastikan kerahsiaan data , malangnya mereka menghalang awan daripada beroperasi lebih disulitkan data . Pendekatan yang jelas boleh adalah untuk menyulitkan semua data dengan penyulitan yang selamat algoritma seperti AES dan simpan dalam awan.

Berkenaan dengan ini, apakah perbezaan antara ASA IPv4 ACL dan IOS ipv4 ACLS?

ASA ACL sentiasa dinamakan, sedangkan ACL IOS sentiasa bernombor. Pelbagai ASA ACL boleh digunakan pada antara muka di dalam arah kemasukan, sedangkan hanya satu IOS ACL boleh diaplikasikan. ASA ACL tidak mempunyai penafian tersirat pada akhirnya, sedangkan ACL IOS buat.

Apakah perkhidmatan atau protokol yang diharap oleh Secure Copy Protocol untuk memastikan pemindahan salinan selamat adalah daripada pengguna yang dibenarkan?

Protokol Salinan Selamat ( SCP ) sudah biasa salin dengan selamat Imej IOS dan fail konfigurasi kepada a SCP pelayan. Untuk melaksanakan ini, SCP akan gunakan sambungan SSH daripada pengguna disahkan melalui AAA.

Disyorkan:

Apakah kunci yang digunakan untuk menyulitkan dan menyahsulit mesej?

Kriptografi asimetri, juga dikenali sebagai kriptografi kunci awam, menggunakan kunci awam dan peribadi untuk menyulitkan dan menyahsulit data. Kekunci hanyalah nombor besar yang telah digandingkan bersama tetapi tidak sama (tidak simetri). Satu kunci dalam pasangan boleh dikongsi dengan semua orang; ia dipanggil kunci awam

Apakah mesej premium dan mesej langganan?

Apakah itu Mesej Premium? Pemesejan premium (juga disebut sebagai SMS Premium) ialah pemesejan teks yang dikenakan bayaran tambahan. Mesej premium selalunya datang dalam bentuk perkhidmatan mengundi, derma, langganan dan banyak lagi. Untuk jenis mesej ini, anda akan membayar yuran tetap yang akan dipaparkan pada bil telefon anda

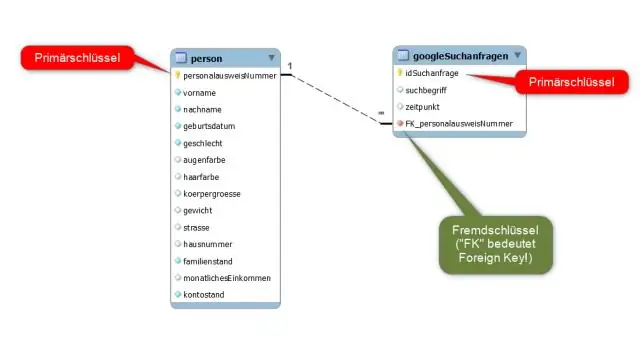

Apakah kunci sekunder kunci primer dan kunci asing?

Kunci Asing: Adakah Kunci Utama satu jadual muncul (rujuk silang) dalam jadual lain. Kunci Sekunder (atau Alternatif): Adakah mana-mana medan dalam jadual yang tidak dipilih untuk menjadi mana-mana daripada dua jenis di atas

Bagaimanakah saya boleh mendapatkan kunci akses dan kunci rahsia AWS saya?

Klik Akaun Saya, AWS Management Console Log masuk ke AWS Management Console. Masukkan E-mel Akaun. Masukkan Kata Laluan Akaun. Buka Papan Pemuka IAM. Papan Pemuka IAM, Urus Bukti Kelayakan Keselamatan. Klik Teruskan Ke Bukti Kelayakan Keselamatan. Halaman Bukti kelayakan Keselamatan anda. Sahkan Pemadaman Kekunci Akses

Apakah algoritma penyulitan asimetri yang digunakan untuk pertukaran kunci simetri?

Algoritma simetri yang paling banyak digunakan ialah AES-128, AES-192, dan AES-256. Kelemahan utama penyulitan kunci simetri ialah semua pihak yang terlibat perlu menukar kunci yang digunakan untuk menyulitkan data sebelum mereka boleh menyahsulitnya